Was ist ein DDoS-Angriff ?

DDoS steht für „Distributed Denial of Service“ und ist eine Art von Cyberangriff, bei dem Angreifer versuchen, einen Computer, eine Website oder einen Online-Dienst durch Überfluten mit einer großen Menge an Datenverkehr oder Anfragen aus dem Internet unzugänglich zu machen. Der Hauptzweck eines DDoS-Angriffs besteht darin, das Ziel überlasten und zum Absturz bringen oder seine Leistung so stark beeinträchtigen, dass es für legitime Benutzer nicht mehr erreichbar ist.

DDoS-Angriffe können erhebliche Auswirkungen auf Unternehmen und Organisationen haben, da sie zu erheblichen Betriebsstörungen und finanziellen Verlusten führen können. Daher ist es wichtig, geeignete Sicherheitsmaßnahmen zu ergreifen, um sich vor solchen Angriffen zu schützen.

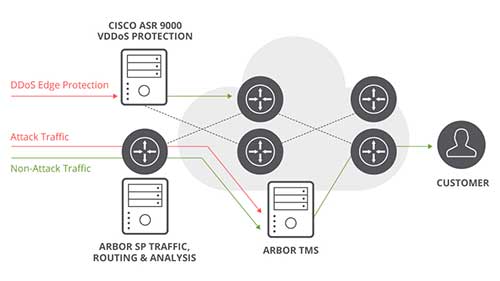

In unserem Datacenter bietet wir Ihnen optimalen Schutz vor DDoS-Attacken. Dank der Arbor Adaptive DDoS Mitigation Platform und unserer Multi-layer Defense sind wir in der Lage Ihre Infrastruktur auch bei massiven Angriffen erreichbar zu halten.

Unsere Experten analysieren kontinuierlich den Datenverkehr und erkennen so frühzeitig Anomalien im Netzwerk. Sollte es zu einem DDoS-Angriff kommen, greifen unsere automatisierten Schutzmechanismen sofort ein und blockieren die schädlichen Pakete.